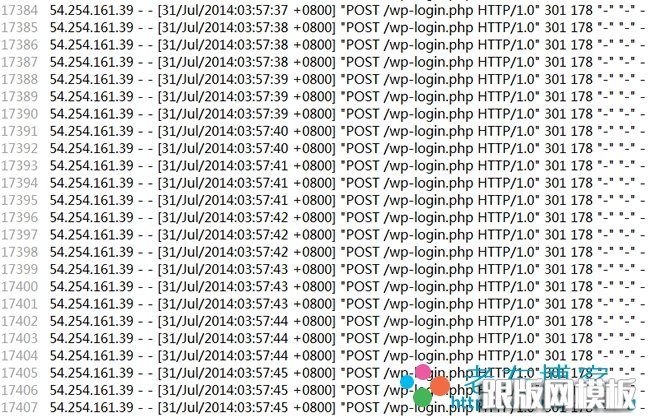

如果我们搭建的网站有开启日志跟踪之后,如果你也有查看日志的习惯,不管是虚拟主机,还是VPS上,我们的网站都会被人为或者软文有意或者无意的扫描Wordpress登陆入口。作为全球最大的开源网站程序,每天都有希望入侵这套程序的高手,有些时候可能不是针对我们的网站,但可能因为密码比较简单成为中招对象。

我们在基本的设置账户用户名和密码安全基础上,最好把这个登录入口限制访问或者隐藏,之前也有看到一些教程说安装插件,比如安装Stealth Login Page插件可以设置登录页面后的参数,与我要设置的非插件实现一样的。也可以使用Limit Login Attempts限制登录次数,如果超过一定次数就限制访问。

我们能不用插件就不用插件,通过修改function.php文档的方法解决

add_action('login_enqueue_scripts','login_protection');

function login_protection(){

if($_GET['root'] != 'genbanorg')header('Location: http://任意其他网站或者网站首页/');

}

添加上面的脚本就可以,然后修改红色部分为自己需要的就可以,以后我们登录自己的WP网站只需要用到这样的后台路径。

http://www.genban.org/wp-login.php?root=genbanorg

如果不是用的这样的路径就会按照我们设置的跳转出去,确保登录入口的隐蔽性。

本站部分内容来源互联网,如果有图片或者内容侵犯您的权益请联系我们删除!