由于织梦官方补丁更新较慢,且有很多DedeCms网站因为安全问题被黑客攻击,中了木马或是后门程序,导致我们的织梦网站非常危险,黑客可以利用网站进行流量劫持,挂木马,做钓鱼等。

360网站安全团队针对DedeCMS定制的织梦CMS安全补丁包,专门修复DedeCMS的已知0day漏洞,迅速查杀网站的木马及后门。

织梦CMS安全包安装之后的效果截图如下:

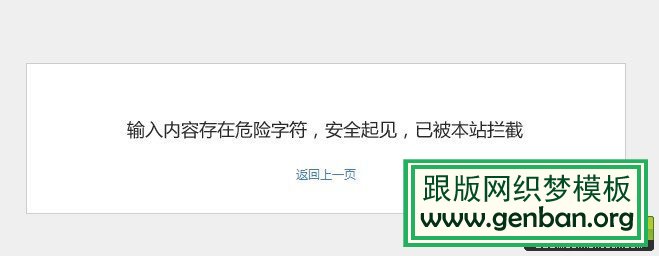

取消提示的解决方法如下:

1、后台操作时,我们发现会提示“输入内容存在危险字符,安全起见,已被本站拦截”的问题,

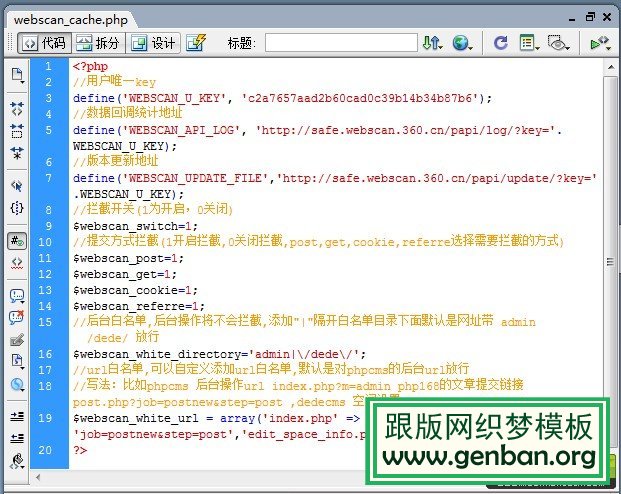

2、查找相关的文件,发现在360safe文件夹中webscan_cache.php需要进行相关的设置才行,源代码内容如下图:

注意:我们需要修改代码的16行:

- $webscan_white_directory='admin|\/dede\/

dede 修改为自己网站的后台地址目录

保存文件,上传并覆盖原文件即可正常使用。

相关下载:

《织梦CMS安全包》 下载地址:http://webscan.360.cn/dedecms

本站部分内容来源互联网,如果有图片或者内容侵犯您的权益请联系我们删除!